这两天又有朋友的网站被攻击了,似乎大家对这块的讨论又多了起来。

其实对于网站的安全防护,我之前有专门整理过相应的 SOP 手册(在运营手册那个文档),那今天就以 WordPress 网站为案例来谈网站安全防护。

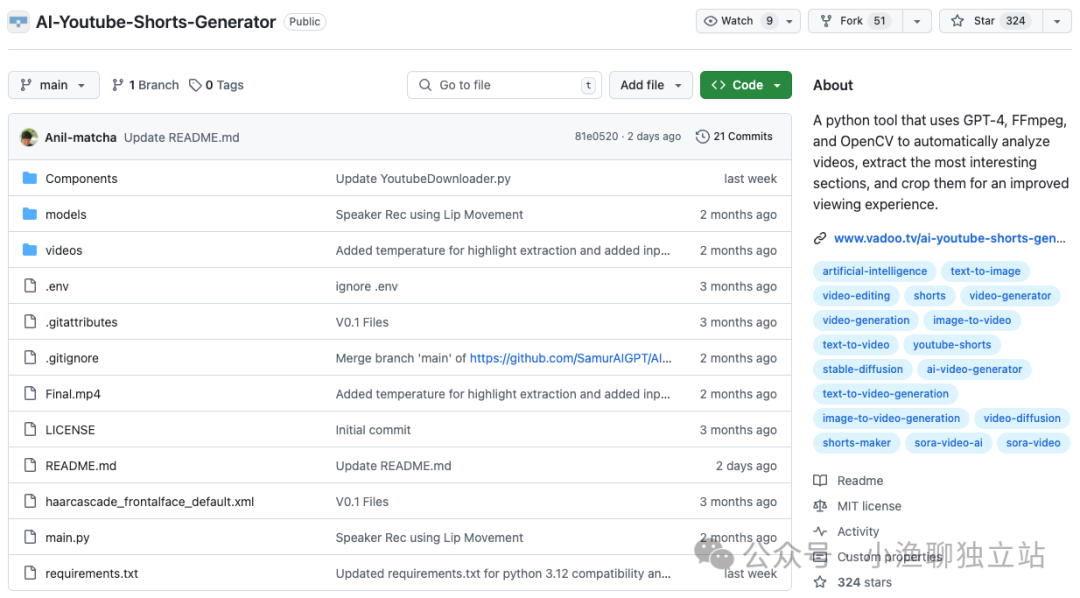

看上图,我在我的博客域名后面加了“/wp-json/wp/v2/users”这一串定位符,于是便可以看到我这个网站上的所有用户信息。

要是想登录网站后台,那只需要找到这个用户的登录密码便可以了对吧,毕竟 WordPress 站点的默认后台地址是“/wp-admin”。而想获取到用户密码,最简单的方式便是采用密码本进行爆破。

所以上面这一套逻辑,便是最简单的 WordPress 渗透方式。

但是我想说的是,这种操作的原理虽然简单,而真正想要实操起来却并不容易。

因为现在绝大多数的服务器提供商,已经对管理员用户的登录次数做了限制。换句话说就是,如果你尝试在相同 IP 条件下,反复尝试密码破解,基本几次请求之后就会被拒绝访问(访问 IP 被加入黑名单)。

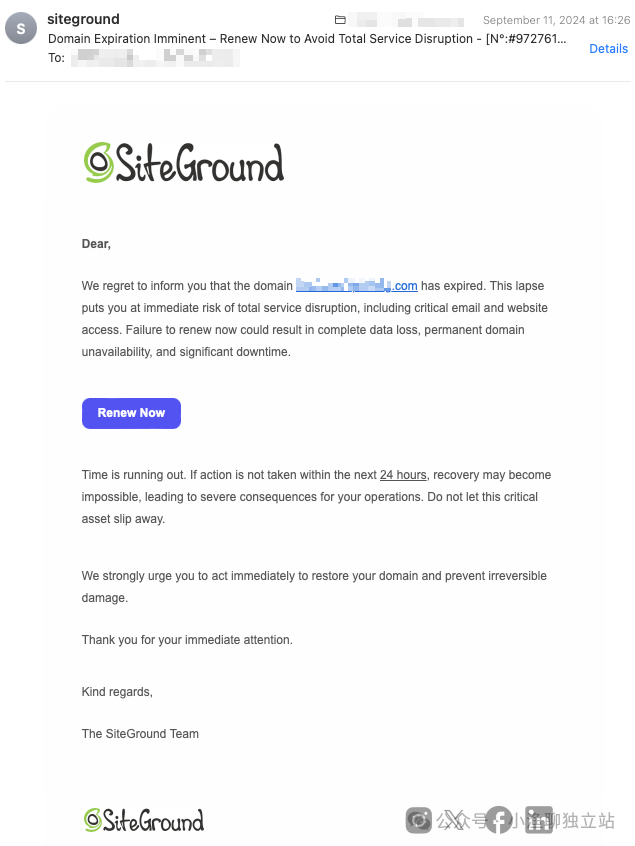

这也就是我一直强调的,尽可能选择大品牌的服务提供商的产品,尽可能启用他们的安全防护服务。

但现实却是,有不少小伙伴出于成本的考量,会去选择某些廉价,或者基础设置并不怎么完善的服务器产品进行网站搭建,然后也不怎么重视(或者无意识忽视)网站的安全防护。

更有甚者,会随意在网站上安装一些破解版的主题或插件,进而加剧网站的安全风险。

当然我这里并不是说不能选择小众服务器产品,我想表达的是聚焦精力。因为我们的重心是做网站运营,而非搞什么技术防护。

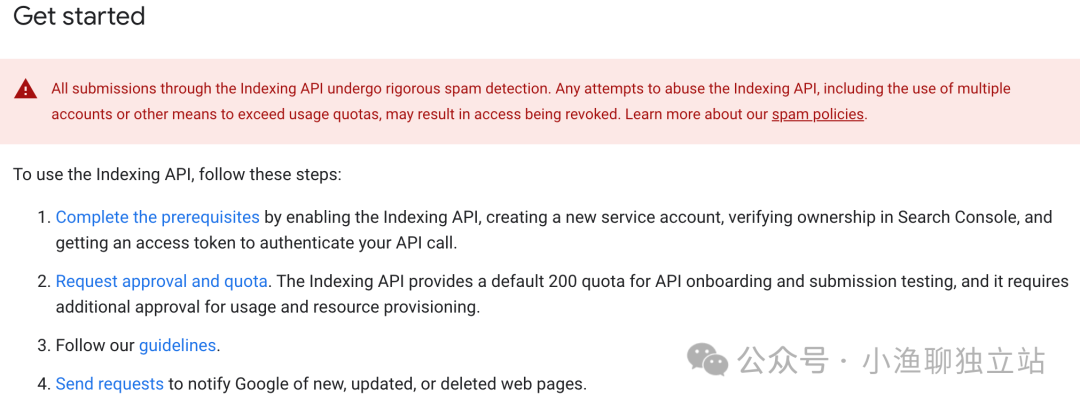

那一个简单的、适合所有人的方案就是直接多花点钱,将这块内容交给值得信赖的服务商,让他们去保护自己的网站,而自己则聚焦精力专注做自己的内容。

按照我自己的经验,选择大品牌的服务器提供商,然后按照他们的操作手册设置好相应的安全设置。并且在运营的过程中拒绝所有不安全的因素(比如破解版主题插件、不信任应用的第三方授权),那网站基本不会出现问题。

更进一步,当你的网站流量达到一定量级后,直接花钱买相应的安全服务方案,将这块内容交给专业团队去做,总比自己一个人苦哈哈折腾要好得多。

最后附上一份安全防护建议。